BUUCTF-REVER-CrackMe4

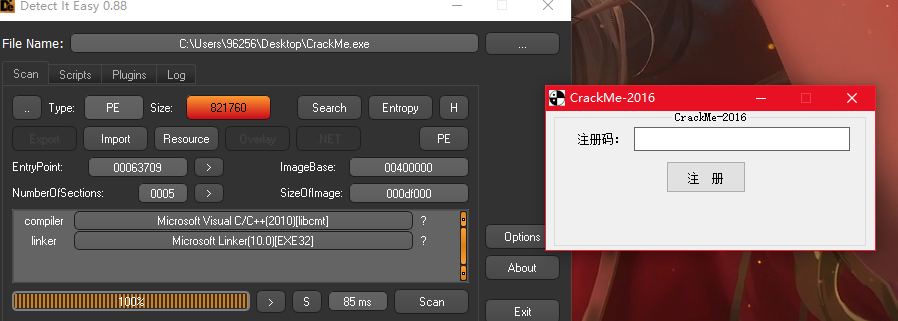

0x1 查壳

32位 题目要求是输入正确的注册码

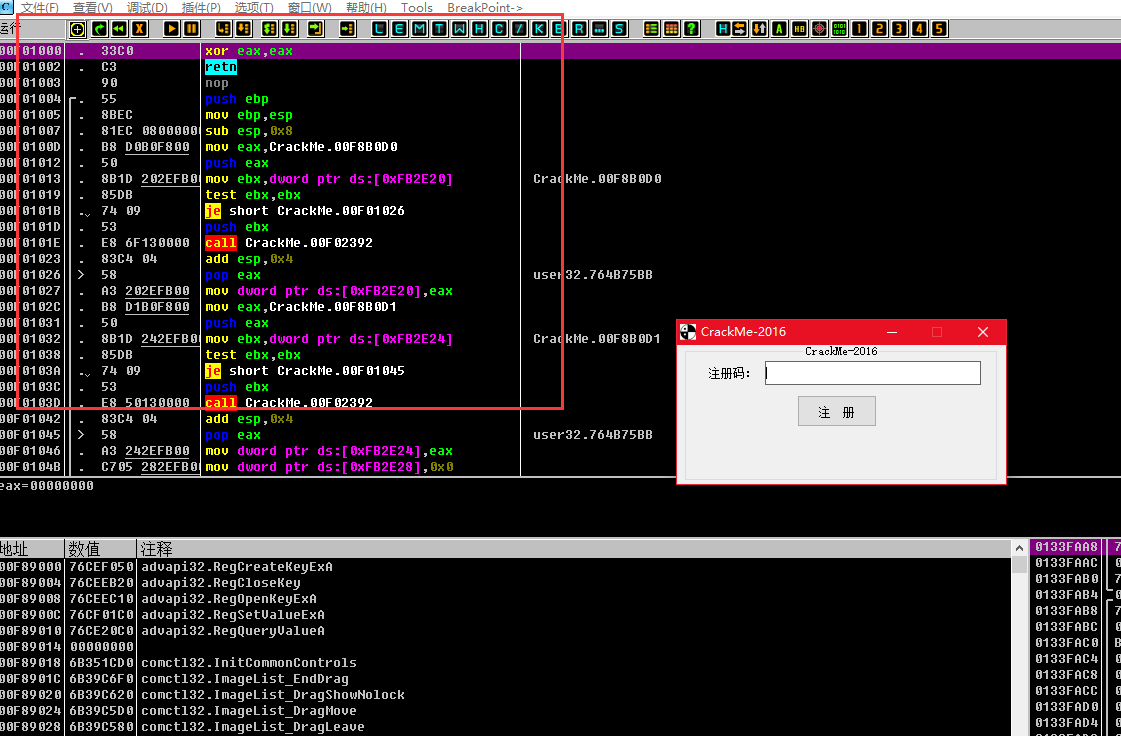

0x2 动调调试

运行起来 进入程序基地址,发现特征为易语言编写的程序(易语言,芜湖起飞,破解的最爱)

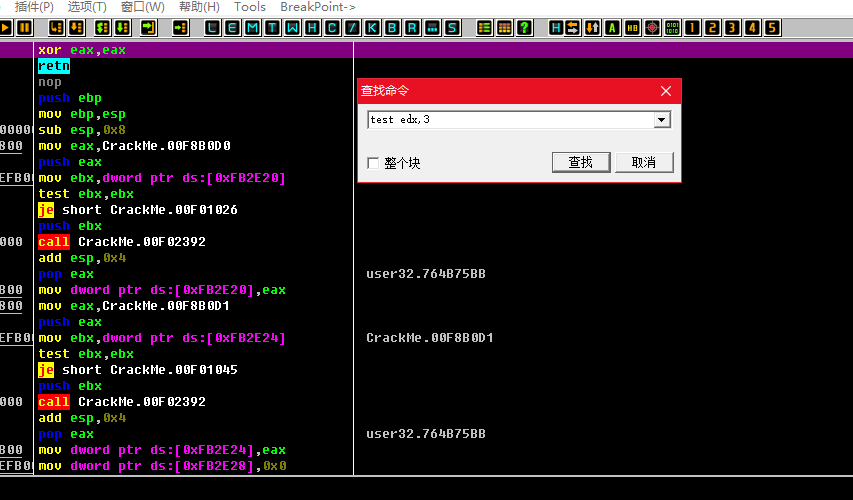

直接搜索易语言字符串比较特征码

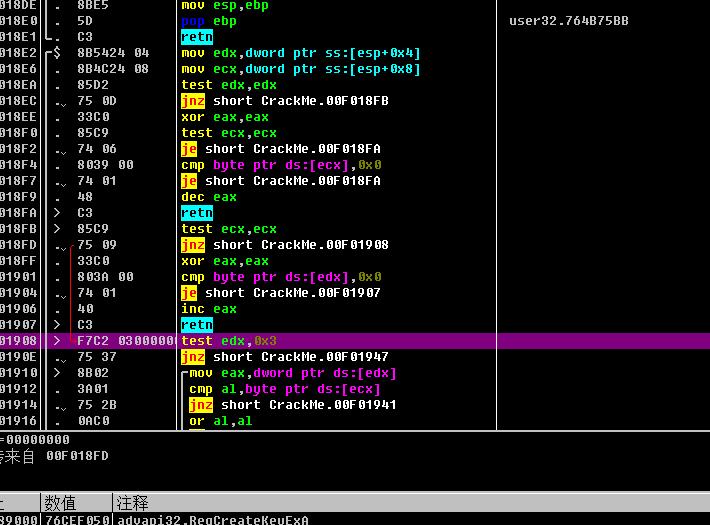

这时候注意不是搜索 test edx,3 找到就是真的。需要配合以上特征码 有两个mov 和一个test edx,edx

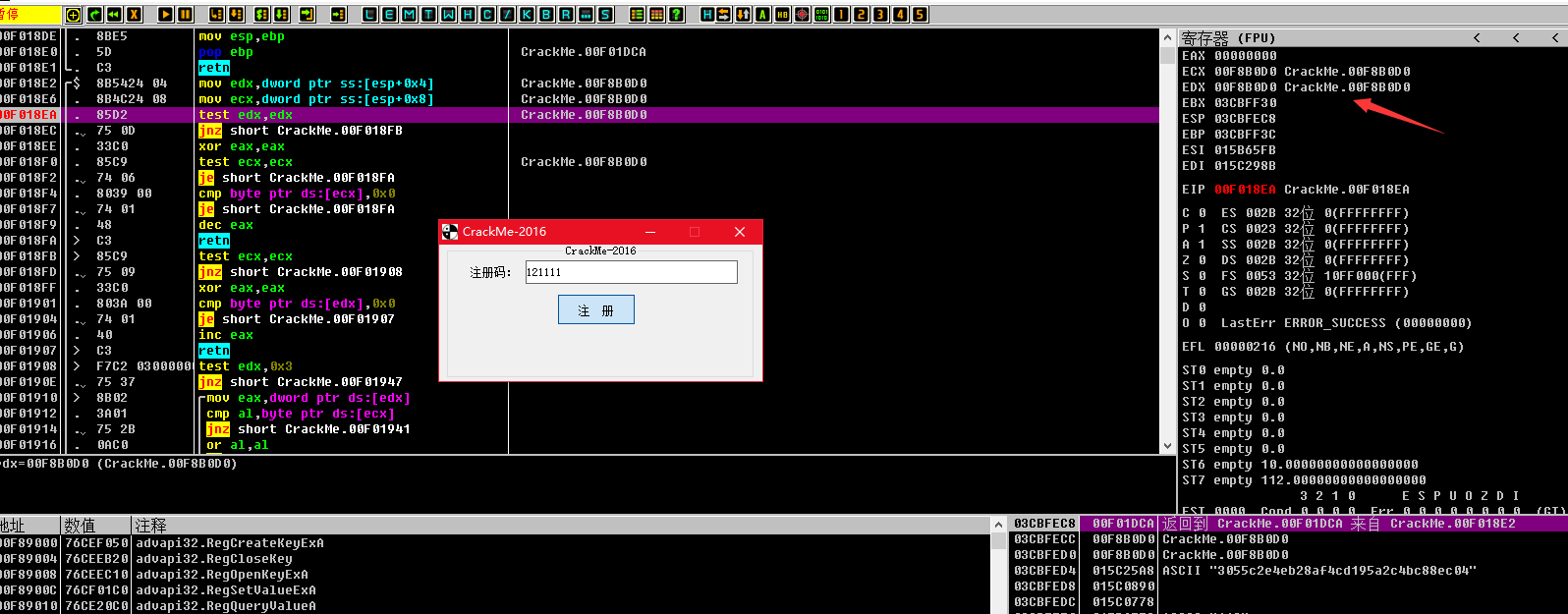

直接在test edx,edx下断 然后输入运行起来 发现右边的值不是我们的输入继续运行。

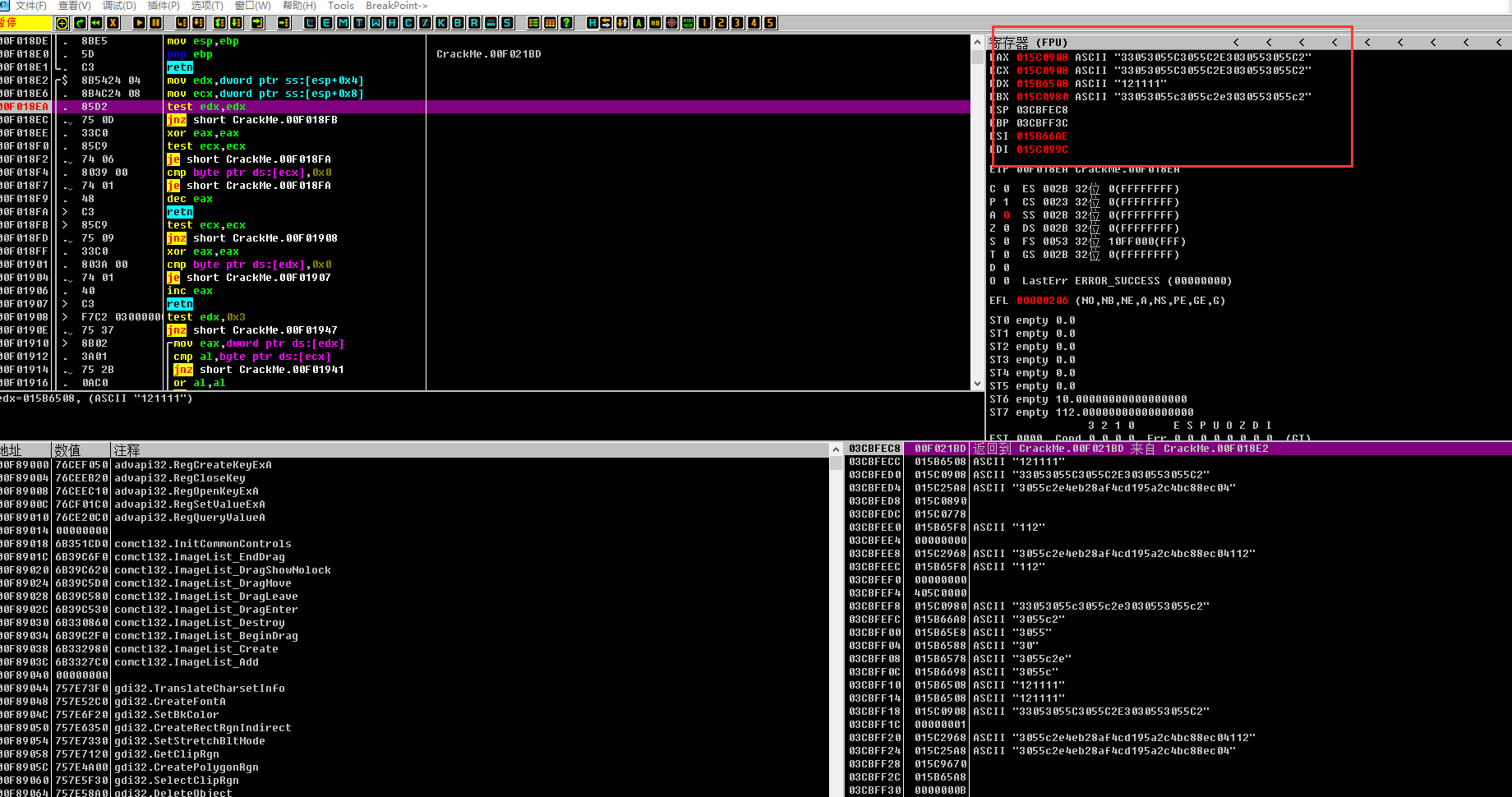

当当当当,what this 12111是我们的输入 另外一个当然是我们的真注册码啦

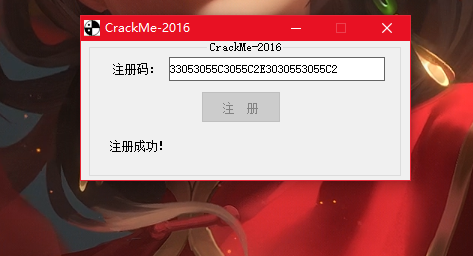

0x3 填写注册码

成功了,提交flag美滋滋。

flag{33053055C3055C2E3030553055C2}

0x4 总结

注意此方法只适用于易语言 并且是注册码明文比较。

学过易语言的破解的都应该知道这个知识,学ctf应该就比较少了解这个了。

还有一个办法就是下断易语言按钮特征码 FF 55 FC 5F 5E 然后一直跟到对比,不建议这方法,因为此题是一直循环md5加密,自己可以随便输入注册码测试一下,会发现软件卡住不动,其实是在运行算法…